a) Dziennik - baza stworzona by odwzorować schematycznie dziennik elektroniczny naszej szkoły. Ćwiczenie by zapoznać się z programem microsoftu Acces. Podstawowe tabele: nauczyciel, uczeń oceny.

b) Biblioteka - pierwsza baza danych z formularzem mająca na celu zapoznanie się z ich kreatorem. Odwzorowywuje typowy program występujący w niemal każdej bibliotece.

c) Szpital - rozbudowana baza mająca na celu usystematyzowanie kart pacjentów. Podaje szczegóły na temat pobytu w szpitalu oraz zalecen po jego opuszczeniu

c) Płytownia - ostatnia baza która podsumowywuje naszą prace w Accesie. Ma na celu uporządkowanie dorobku (wydanych płyt) danych zespołów muzycznych

Zeszyt do informatyki

czwartek, 10 grudnia 2015

środa, 28 października 2015

Bazy Danych

1) Definicja - Zorganizowany zbiór informacji, zawierający jednolity rodzaj danych. Zbiór uporządkowanych, powiązanych ze sobą tematycznie danych zapisanych w pamięci komputera. Zestaw związanych ze sobą obiektów (tablic, formularzy, raportów, kwerend i zbiorów poleceń) utworzonych i zorganizowanych przez system zarządzania bazą danych.

2) Przykładowe zastosowania :

- Administracja państwowa

- Handel

- Szkoła

3) Typy BD

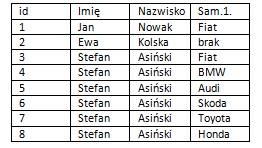

a) kartotekowa - baza danych złożona z jednej tablicy zawierającej jeden lub wiele rekordów, z których każdy zawiera jedno lub wiele pól. Każda tablica danych jest samodzielnym dokumentem i nie może współpracować z innymi tablicami, w przeciwieństwie do relacyjnej bazy danych.

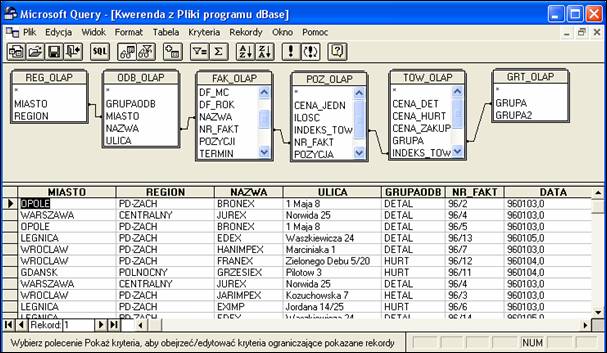

b) relacyjna - nazywamy bazę danych w postaci tabel połączonych relacjami.Baza danych składa się z tabel, tabele składają się z rekordów, rekordy składają się z pól. Pola mogą przechowywać elementarne dane, które są niepodzielne.

4) Struktura BD

a) tabele - w bazie danych nazywamy zbiór rekordów opisujących obiekty np. pracownicy zawierających informacje o tych obiektach w sposób ujednolicony.

b) rekordy - pojedynczy wiersz w tabeli.

c) pola - nazywamy najmniejszą część rekordu, która przechowuje jedną daną.

d) relacje - po podzieleniu danych na tabele i zdefiniowaniu pól kluczy podstawowych trzeba wprowadzić do systemu bazy danych informacje na temat sposobu poprawnego łączenia powiązanych danych w logiczną całość. W tym celu definiuje się relacje między tabelami.

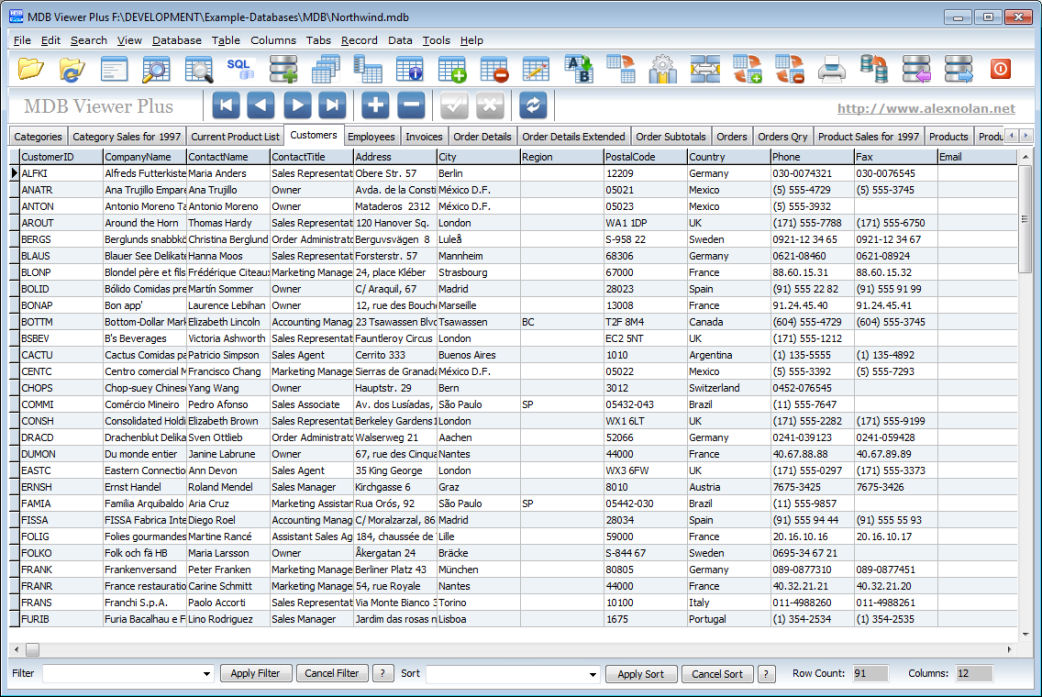

5) Systemy obsługi BD

- Microsoft Access

- MDB Viewer Plus

- FileMaker Pro

wtorek, 18 marca 2014

Konfiguracja komputera

1. Wiersz poleceń - jeden z najczęściej spotykanych sposobów interakcji człowieka z komputerem. Wiersz poleceń to także program systemu Windows. Kontrola komputera poprzez wiersz poleceń sprowadza się do wydawania poleceń ze ściśle określonego zestawu i określonej składni. Polecenia najczęściej wpisywane są z klawiatury lub zapisane są w skryptach. Programy komputerowe umożliwiające tego rodzaju pracę nazywane są często interpreterami. Przykładami są tutaj rozmaite programy powłoki systemów UNIX, Linux i DOS, jak i program gnuplot służący do tworzenia wykresów funkcji. Również zaawansowany program wspomagania projektowania AutoCAD oferuje pracę w trybie wiersza poleceń.

2.DHCP ( protokół dynamicznego konfigurowania węzłów) – protokół komunikacyjny umożliwiający komputerom uzyskanie od serwera danych konfiguracyjnych. Protokół DHCP jest zdefiniowany w RFC 2131 i jest następcą BOOTP. DHCP został opublikowany jako standard w roku 1993. Możemy tam znaleść :

a) Adres IP - w protokole IP liczba nadawana interfejsowi sieciowemu, grupie interfejsów ( broadcast, multicast ), bądź całej sieci komuterowej, służąca identyfikacji elementów sieci w warstwie trzeciej modelu OSI – w obrębie sieci lokalnej oraz poza nią (tzw. adres publiczny). W najpopularniejszej wersji czwartej (IPv4) jest zapisywany zwykle w podziale na oktety zapisywane w systemie dziesiętnym i oddzielane kropkami, rzadziej szesnastkowym bądź dwójkowym (oddzielane dwukropkami bądź spacjami ).

b) Brama domyślna - maszyna podłączona do sieci komputerowej, za pośrednictwem której komputery z sieci lokalnej komunikują się z komputerami w innych sieciach. W sieci TCP/IP domyślna brama oznacza router, do którego komputery sieci lokalnej mają wysyłać pakiety o ile nie powinny być one kierowane w sieć lokalną lub do innych, znanych im routerów. W typowej konfiguracji sieci lokalnej TCP/IP wszystkie komputery korzystają z jednej domyślnej bramy, która zapewnia im łączność z innymi podsieciami lub z Internetem.

c) Maska podsieci - liczba służąca do wyodrębnienia w adresie IP części sieciowej od części hosta. Pola adresu, dla których w masce znajduje się bit 1, należą do adresu

sieci, a pozostałe do adresu komputera. Po wykonaniu iloczynu bitowego

maski i adresu IP komputera otrzymujemy adres IP całej sieci, do której

należy ten komputer. Model adresowania w oparciu o maski adresów wprowadzono w odpowiedzi

na niewystarczający, sztywny podział adresów na klasy A, B i C. Pozwala

on w elastyczny sposób dzielić duże dowolne sieci na mniejsze podsieci.Maska adresu jest liczbą o długości adresu (32 bity dla IPv4 lub 128 bitów dla IPv6), składającą się z ciągu bitów. liczba służąca do wyodrębnienia w adresie IP części sieciowej od części hosta. Pola adresu, dla których w masce znajduje się bit 1, należą do adresu

sieci, a pozostałe do adresu komputera. Po wykonaniu iloczynu bitowego

maski i adresu IP komputera otrzymujemy adres IP całej sieci, do której

należy ten komputer. Model adresowania w oparciu o maski adresów wprowadzono w odpowiedzi

na niewystarczający, sztywny podział adresów na klasy A, B i C. Pozwala

on w elastyczny sposób dzielić duże dowolne sieci na mniejsze podsieci. Maska adresu jest liczbą o długości adresu (32 bity dla IPv4 lub 128 bitów dla IPv6), składającą się z ciągu bitów

d) DNS - system serwerów, protokół komunikacyjny oraz usługa obsługująca rozproszoną bazę danych adresów sieciowych. Pozwala na zamianę adresów znanych użytkownikom Internetu na adresy zrozumiałe dla urządzeń tworzących sieć komputerową. Dzięki DNS nazwa mnemoniczna, np. pl.wikipedia.org jest tłumaczona na odpowiadający jej adres IP, czyli 91.198.174.232 DNS to złożony system komputerowy oraz prawny. Zapewnia z jednej strony rejestrację nazw domen internetowych i ich powiązanie z numerami IP. Z drugiej strony realizuje bieżącą obsługę komputerów odnajdujących adresy IP odpowiadające poszczególnym nazwom. Jest nieodzowny do działania prawie wszystkich usług sieci Internet.

Wszystkie te informacje znajdziemy w wierszu poleceń i w właściwościach swojej sieci:

Sieć komputerowa

2. Wady i zalety korzystania z sieci:

a) Zalety:

- możliwość komunikowania się z innymi osobami

- łatwy i szybki sposób wymiany danych pomiędzy komputerami

- możliwość korzystania ze wspólnych zasobów sieciowych

b) Wady:

- zagrożenia przed chakerami

- możliwość zainfekowania komputera wirusem

- wysokie ceny sprzentu

3. Urządzenia sieciowe:

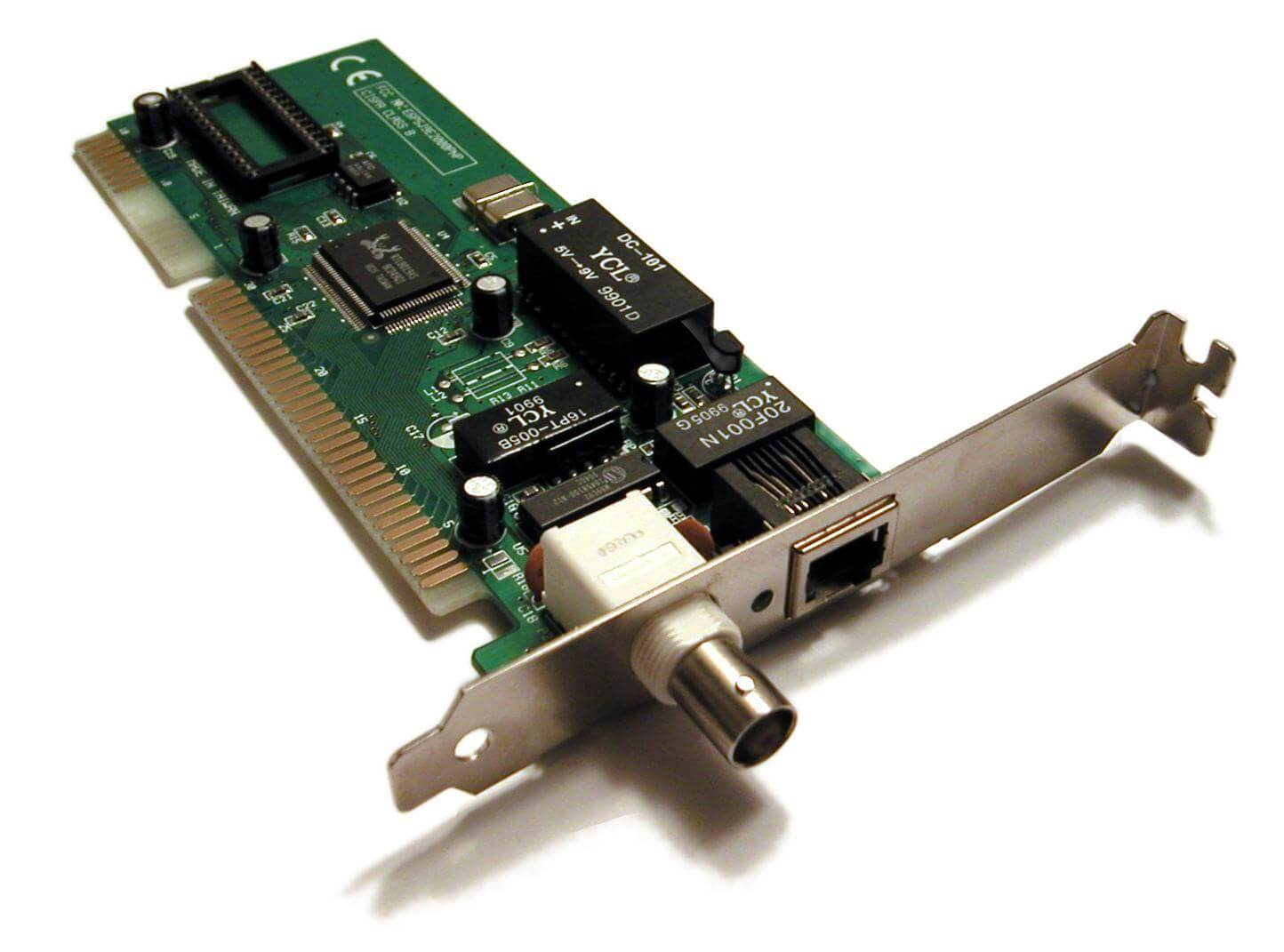

a) Karta sieciowa - przesyła dane pomiędzy komputerami. Przekształca pakiety danych w sygnały i na odwrót. Posiada także unikatowy adres fizyczny tzw. MAC.

c) Przełącznik ( Switch ) - łączy segmenty sieci komputerowej. Odbiera on sygnał z jednego komputera i wysyła do drugiego dzięki adresowi MAC dlatego jest lepszy od koncentratora.

Używany jest do łączenia kilku sieci: LAN, WAN i MAN.

e) Access Point - zapewnia dostęp do zasobów sieci za pomocą bezprzewodowego medium transmisyjnego. Jest mostem łączącym sieć przewodową z bezprzewodową.

f) Wtórnik ( Repeater ) - kopiuje odebrane sygnały a następnie je wzmacnia. Może łączyć sieci tylko o tej samej architekturze.

g) Bridge - służy do łączenia segmentów sieci oraz zwiększa wydajność i maksymalne długości fali.

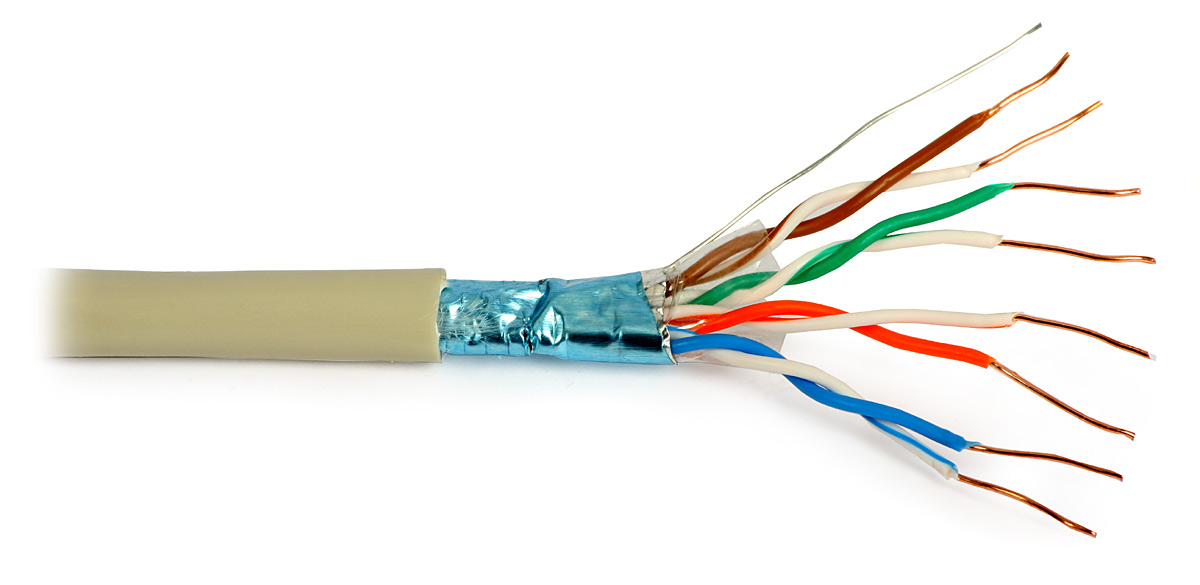

a) Skrętka ( RJ45 )

b) Światłowód

c) Bezprzewodowe ( Wi-Fi )

5. Topologia sieci komputerowej - opisuje fizyczną realizację sieci komputerowej przez układ mediów transmisyjnych. Wyróżnia się następujące podstawowe układy:

a) Topologia liniowa – wszystkie elementy sieci oprócz granicznych połączone są z dwoma sąsiadującymi

wtorek, 10 grudnia 2013

Budowa komputera

Komputer składa się z:

a) Płyty głównej – obwód drukowany urządzenia elektronicznego, na którym montuje się najważniejsze elementy, umożliwiając komunikację wszystkim pozostałym komponentom i modułom.W komputerze na płycie głównej znajdują się: procesor,pamięć operacyjna lub gniazda do zainstalowania tych urządzeń oraz gniazda do zainstalowania dodatkowych płyt zwanych kartami rozszerzającymi (np. PCI), urządzeń składujących (dyski twarde,napędy optyczne itp.) i zasilacza. W niektórych konstrukcjach także

innych urządzeń zewnętrznych (port szeregowy, port równoległy,USB, złącze klawiatury, złącze myszy).

b) Procesora – urządzenie cyfrowe sekwencyjne, które pobiera dane z pamięci, interpretuje je i wykonuje jako rozkazy. Wykonuje on ciąg prostych operacji (rozkazów) wybranych ze zbioru operacji podstawowych określonych zazwyczaj przez producenta procesora jako lista rozkazów procesora.

c) Pamięci RAM (ang. Random Access Memory – pamięć o dostępie swobodnym) – podstawowy rodzaj pamięci cyfrowej. W pamięci RAM przechowywane są aktualnie wykonywane programy i dane dla tych programów oraz wyniki ich pracy. Zawartość większości pamięci RAM jest tracona w kilka sekund po zaniku napięcia zasilania, niektóre typy wymagają także odświeżania, dlatego wyniki pracy programów muszą być zapisane na innym nośniku danych.

a) Płyty głównej – obwód drukowany urządzenia elektronicznego, na którym montuje się najważniejsze elementy, umożliwiając komunikację wszystkim pozostałym komponentom i modułom.W komputerze na płycie głównej znajdują się: procesor,pamięć operacyjna lub gniazda do zainstalowania tych urządzeń oraz gniazda do zainstalowania dodatkowych płyt zwanych kartami rozszerzającymi (np. PCI), urządzeń składujących (dyski twarde,napędy optyczne itp.) i zasilacza. W niektórych konstrukcjach także

innych urządzeń zewnętrznych (port szeregowy, port równoległy,USB, złącze klawiatury, złącze myszy).

b) Procesora – urządzenie cyfrowe sekwencyjne, które pobiera dane z pamięci, interpretuje je i wykonuje jako rozkazy. Wykonuje on ciąg prostych operacji (rozkazów) wybranych ze zbioru operacji podstawowych określonych zazwyczaj przez producenta procesora jako lista rozkazów procesora.

c) Pamięci RAM (ang. Random Access Memory – pamięć o dostępie swobodnym) – podstawowy rodzaj pamięci cyfrowej. W pamięci RAM przechowywane są aktualnie wykonywane programy i dane dla tych programów oraz wyniki ich pracy. Zawartość większości pamięci RAM jest tracona w kilka sekund po zaniku napięcia zasilania, niektóre typy wymagają także odświeżania, dlatego wyniki pracy programów muszą być zapisane na innym nośniku danych.

d) Dysku twardego, napęd dysku twardego (ang. hard disk drive) – rodzaj pamięci masowej, wykorzystujący nośnik magnetyczny do przechowywania danych. Nazwa "dysk twardy" wynika z zastosowania twardego materiału jako podłoża dla właściwego nośnika, w odróżnieniu od dyskietek, w których nośnik magnetyczny naniesiono na podłoże elastyczne.

e) Karty graficznej - karta rozszerzeń, umiejscawiana na płycie głównej poprzez gniazdo PCI lub AGP, która odpowiada w komputerze za obraz wyświetlany przez monitor. Karty graficzne różnią się między sobą szybkością pracy, wielkością pamięci RAM, wyświetlaną rozdzielczością obrazu, liczbą dostępnych kolorów oraz częstotliwością odświeżania obrazu.

f) Napędu optycznego – jest to urządzenie, które za pomocą wiązki lasera odczytuje lub/i zapisuje, dane na tzw. nośnikach optycznych.

g) Obudowy - to najczęściej metalowa(stalowa lub aluminiowa) z elementami plastikowymi zamknięta skrzynka w formie prostopadłościanu, umożliwiająca umieszczenie i zamocowanie najważniejszych elementów komputera. Nowa obudowa jest sprzedawana zazwyczaj łącznie z zasilaczem komputera.

h) Zasilacza − urządzenie, które służy do przetwarzania napięcia przemiennego dostarczanego z sieci energetycznej na niskie napięcia stałe, niezbędne do pracy pozostałych komponentów komputera. Niektóre zasilacze posiadają przełącznik zmieniający napięcie wejściowe pomiędzy 230V i 115V, inne automatycznie dopasowują się do dowolnego napięcia z tego zakresu.

i) Komputer może jeszcze posiadać kartę sieciową i kartę dźwękową ale zazwyczaj te dwa elementy są wbudowane w płytę główną.

Na straży prawa

1.Prawo autorskie - to pojęcie prawnicze oznaczające ogół praw przysługujących autorowi dowolnego utworu, upoważniające go do decydowania o sposobi użytkowania dzieła i czerpania z niego korzyści. W tej kwestii głównym aktem normatywny w Polsce jest Ustawa o prawie autorskim i prawach pokrewnych z 4 lutego 1994 r

.

.

2. Licencja - to dokument prawny lub umowa określająca warunki korzystania z utworu, którego dotyczy.

Istnieje kilka podstawowych typów licencji oprogramowania dostępnego na rynku:

a) Freeware

a) Freeware

b)Domena publiczna:

- Adware

- Cardware

c) GNU General Public Licence

d) Shareware

e) Demo

f) Trial

g) OEM

h) Donationware

i) Abandonware

j) Filmware

k) Licencja jednostanowiskowa

l) Licencja grupowa

3. Piractwo komputerowe - jest to nielegalne korzystanie z programu przez nieprzestrzeganie Licencji określonej przez autora. w niektórych przypadkach dochodzi do handu pirackim oprogramowaniem.

Również pirackie oprogramowanie można ściągać z nielegalnych stron takich jak np. chomikuj. Jest to oczywiście nielegalne i karalne.

.

.

2. Licencja - to dokument prawny lub umowa określająca warunki korzystania z utworu, którego dotyczy.

Istnieje kilka podstawowych typów licencji oprogramowania dostępnego na rynku:

a) Freeware

a) Freewareb)Domena publiczna:

- Adware

- Cardware

c) GNU General Public Licence

d) Shareware

e) Demo

f) Trial

g) OEM

h) Donationware

i) Abandonware

j) Filmware

k) Licencja jednostanowiskowa

l) Licencja grupowa

3. Piractwo komputerowe - jest to nielegalne korzystanie z programu przez nieprzestrzeganie Licencji określonej przez autora. w niektórych przypadkach dochodzi do handu pirackim oprogramowaniem.

Również pirackie oprogramowanie można ściągać z nielegalnych stron takich jak np. chomikuj. Jest to oczywiście nielegalne i karalne.

wtorek, 3 grudnia 2013

Usługi z literką "e"

1.E-nauka : to forma zdalnego przekazywania wiedzy, wykorzystująca środki elektronicznej transmisji informacji. Szczególnie popularne jest nauczanie języków obcych tą metodą. Istnieją już wirtualne uniwersytety i studia np. Polski Uniwersytet Wiirtułalnej cz zdalne studia na Politechnice Warszawskiej. szkolenia na odległość można prowadzić w różnych trybach

1.E-nauka : to forma zdalnego przekazywania wiedzy, wykorzystująca środki elektronicznej transmisji informacji. Szczególnie popularne jest nauczanie języków obcych tą metodą. Istnieją już wirtualne uniwersytety i studia np. Polski Uniwersytet Wiirtułalnej cz zdalne studia na Politechnice Warszawskiej. szkolenia na odległość można prowadzić w różnych trybach- Tryb samokształceniowy

- Tryb synchroniczny

- Tryb asynchroniczny

- Tryb mieszany

2. E-praca: wykonywanie działalności zawodowej z dala od naszej pracy. Telepraca pozwala być czynnymi zawodowo osobami ,które z różnych przyczyn nie mogą lub nie chcą opuszczać swojego stałego miejsca zamieszkania. Takiej pracy można szukać praktycznie na całym świecie. Telepraca eliminuje lub ogranicza niedogodności związane z dojazdami. Oczywiście nie każdy rodzaj działalności można zorganizować w ten sposób. Telepraca pozwala na nienormowany czas pracy osobom, które normalnie nie mogłyby spędzić 8 godzin za biurkiem..

3.E-bank- jest to dodatkowe udogodnienie które w ostatnim czasie stało się bardzo popularne. wchodząc na stronę internetową swojego banku można się zalogować na swoje konto bankowe. Dzięki temu można siedząc w domu zapłacić rachunki lub kupić coś na internecie. Jest to również bardzo niebezpieczna gdyż komputer źle chroniony lub opanowany przez wirusy jest rajem dla chakerów którzy tylko czekają na moment gdy odczytają wpisany przez ciebie hasło do konta.

4.E-zakupy: jest to możliwość kupna wszelakiego rodzaju rzeczy przez internet. Dzięki takim stronom jak np.allegro można coś kupić nie wychodząc z domu.

Subskrybuj:

Komentarze (Atom)

.png)